图像加密算法研究与分析

来源:56doc.com 资料编号:5D26578 资料等级:★★★★★ %E8%B5%84%E6%96%99%E7%BC%96%E5%8F%B7%EF%BC%9A5D26578

资料以网页介绍的为准,下载后不会有水印.资料仅供学习参考之用. 密 保 惠 帮助

资料介绍

图像加密算法研究与分析(论文18000字)

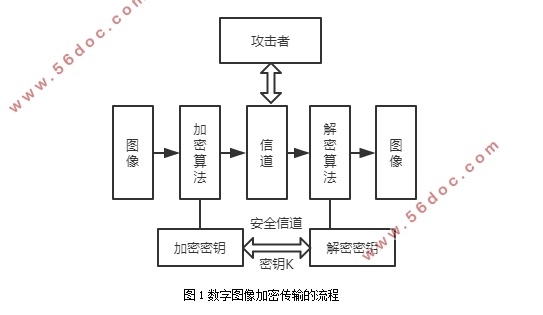

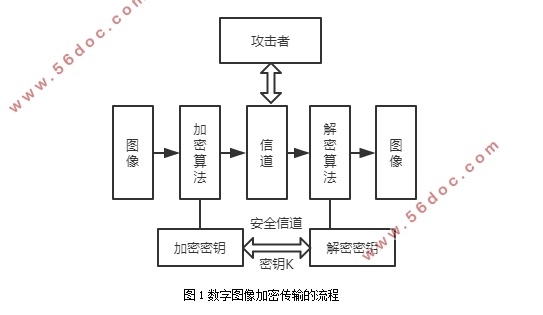

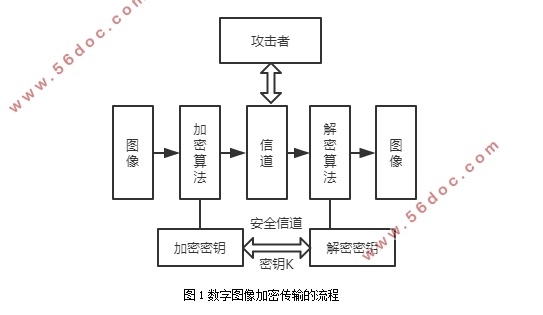

摘要:近年来互联网的发展速度不断地加快,越来越多的人利用网络高速便捷地传递各种信息,而其中,图像是人们在网络上传递数量最多的信息之一。各个领域对图像的需求量都相当之大,小到使用最为频繁的个人证件照,大到医学上的各种影像资料,这些信息有的是个人隐私,有的是商业机密,甚至有的是国家机密。本课题旨在研究加密算法的历史发展及其分类和每一类算法的优缺点,接着对现有的图像加密算法进行深入的研究分析,总结出它们的原理和特征,通过具体的加密实验运用每一种算法加密图像,得出它们的加密效果并且比较它们的性能和安全性,最后提出一种改进方案。

关键词:图像加密;算法;AES;DES

Research and Analysis of Image Encryption Algorithms

Abstract: In recent years, the development of the Internet has been accelerating. More and more people use the network to transmit various kinds of information quickly and conveniently. Among them, image is one of the most quantity of information transmitted by people on the network. The demand for images in various fields is quite large, ranging from personal identification, which is most frequently used, to various medical imaging materials. Some of these information are personal privacy, some are commercial secrets, and some are even state secrets. This subject is to study the historical development of encryption algorithm and its classification and the advantages and disadvantages of each algorithm, and then do some in-depth study of the existing image encryption algorithm analysis, sums up the principle and characteristics of them, through the concrete encryption experiment using each kind of algorithm to encrypt image, concluded their encryption effects and compare their performance and security, finally an improved scheme is put forward.

Key words:Image Encryption;Algorithm;DES;AES

目 录

1.绪论 1

1.1数字图像加密技术的背景 1

1.2数字图像加密技术的研究现状 1

1.3数字图像加密技术的应用 2

2.数字图像的背景知识及其加密的特点 2

2.1图像的基本概念 2

2.2数字图像的特点 3

2.3数字图像加密的特点 3

3.数字图像加密技术的分类 4

3.1基于矩阵变换及像素置换的图像加密技术 4

3.1.1 Arnold变换 5

3.1.2按幻方做图像像素置乱变换 6

3.2基于秘密分割的图像加密技术 6

3.3基于现代密码体制的图像加密技术 7

3.4基于混沌的图像加密技术 7

4.几种图像加密算法的原理及分析 8

4.1像素位置置乱加密算法的基本原理及分析 8

4.2 DES算法的基本原理及分析 9

4.3 AES算法的基本原理及分析 11

4.4混沌图像置乱加密算法的基本原理及分析 15

4.5几种加密算法性能的比较分析 17

5.一种改进型AES图像加密算法 18

5.1算法描述 18

5.1.1图像加密流程 19

5.1.2图像解密流程 19

5.2加密效果及相关讨论 19

总结与展望 21

参考文献 23

致谢 23

|