ЛљгкOracleЕФЪ§ОнПтАВШЋЩѓМЦММЪѕбаОП(ЫЖЪПТлЮФ)

РДдДЃК56doc.com зЪСЯБрКХЃК5D10937 зЪСЯЕШМЖЃКЁяЁяЁяЁяЁя %E8%B5%84%E6%96%99%E7%BC%96%E5%8F%B7%EF%BC%9A5D10937

зЪСЯНщЩм

ЛљгкOracleЕФЪ§ОнПтАВШЋЩѓМЦММЪѕбаОП(ЫЖЪПТлЮФ)(42000зж)

еЊвЊ Ъ§ОнПтЪЧаХЯЂЯЕЭГЕФКЫаФКЭЛљДЁЃЌЦфжаДцДЂзХДѓЖрЪ§ЛњЙЙРЕвдЩњДцЕФживЊаХЯЂЃЌвђДЫБЃЛЄЪ§ОнПтАВШЋЕФживЊаддНРДдНБЛШЫУЧЙизЂЁЃФПЧАЃЌОјДѓВПЗжаХЯЂЯЕЭГЖМВЩШЁСЫвЛЖЈЕФАВШЋЗРЛЄДыЪЉРДБЃЛЄЪ§ОнПтЕФАВШЋадЃЌЕЋНіНіжЛгаАВШЋЗРЛЄЪЧВЛЙЛЕФЁЃЕБЙЅЛїЗЂЩњКѓЃЌЮвУЧжСЩйгІИУжЊЕРЯЕЭГЪЧдѕбљдтЕНЙЅЛїЕФЃЌдѕбљВХФмЛжИДЪ§ОнЃЛДЫЭтЛЙвЊжЊЕРЯЕЭГДцдкЪВУДТЉЖДЃЌШчКЮФмЪЙЯЕЭГдкЪмЕНЙЅЛїЪБгаЫљВьОѕЃЌШчКЮЛёШЁЙЅЛїепСєЯТЕФжЄОнЕШЁЃЪ§ОнПтАВШЋЩѓМЦММЪѕОЭЪЧдкетбљЕФашЧѓЯТБЛЬсГіЕФЁЃ

БОЮФдкЬжТлЪ§ОнПтЕФАВШЋБъзМЃЌвдМАБъзМЖдАВШЋЩѓМЦЬсГіЕФвЊЧѓЕФЭЌЪБЃЌбаОПСЫOracleЪ§ОнПтЕФАВШЋЩѓМЦЛњжЦЁЃOracleЪ§ОнПтФмЖдЗЂЩњдкЦфФкВПЕФЫљгаВйзїНјааМЧТМЃЌЬсЙЉСЫЭъБИЕФЩѓМЦЪ§ОнЃЌЕЋУцЖдДѓСПЕФЩѓМЦЪ§ОнЃЌOracleЪ§ОнПтВЂУЛгаЬсЙЉЗжЮіЙЄОпЖдЩѓМЦЪ§ОнНјааЗжЮіЃЌДгжаЬсШЁГігагУЕФаХЯЂЁЃЮЊЭъЩЦ Oracle ЯжгаЕФАВШЋЩѓМЦЛњжЦЃЌБОЮФЭЈЙ§ЗжЮіЩѓМЦМЧТМЃЌНЈСЂгУЛЇе§ГЃааЮЊФЃЪНЃЌгУгкЖдгУЛЇааЮЊЕФМьВтЁЃЭЈЙ§ЖдЪ§ОнЭкОђММЪѕЕФбаОПЃЌOracleЪ§ОнПтАВШЋЩѓМЦМЧТМЬиЕуЕФЗжЮіЃЌНсКЯЖдгУЛЇааЮЊМьВтЕФФПБъЃЌЮФеТЬсГіСЫвЛ

жжЛљгкЙиСЊЙцдђКЭађСаФЃЪНЭкОђСНжжММЪѕЕФгУЛЇе§ГЃааЮЊФЃЪННЈСЂЕФЗНЗЈЁЃЮЊЪЙгУЛЇе§ГЃааЮЊФЃЪНФмгааЇЕФЗДгГгУЛЇВйзїЪ§ОнПтЕФЬиеїЃЌТлЮФЖд AprioriЙиСЊЙцдђЫуЗЈЃЌађСаФЃЪНЭкОђЫуЗЈAprioriallЁЂGSPКЭPrefixSpanЕФвЛаЉЙиМќВНжшНјааСЫИќИФЃЌЪЙЦфЪЪгУгкЖдЪ§ОнПтЩѓМЦЪ§ОнЕФЗжЮіЁЃдкДЫЛљДЁЩЯЃЌТлЮФЙЙНЈСЫвЛИіOracleЩѓМЦЗжЮіЯЕЭГЃЌЪЕЯжЖдЩѓМЦЪ§ОнЕФЗжЮіЃЌВЂаЮГЩгУЛЇе§ГЃ

ааЮЊФЃЪНЃЌгУгкЖдгУЛЇааЮЊЕФМьВтЁЃ

ЙиМќДЪЃКАВШЋЩѓМЦ Ъ§ОнЭкОђ ЙиСЊЙцдђ ађСаФЃЪН

ФП ТМ ЕквЛеТ аїТл............................................................................................................. 1

1. 1 баОПБГОАМАвтвх ........................................................................................... 1

1. 2ЙњФкЭтбаОПЯжзД ............................................................................................ 3

1. 3 БОЮФбаОПФкШн ............................................................................................... 6

1. 4 ТлЮФЕФзщжЏ ................................................................................................... 7

ЕкЖўеТ Ъ§ОнПтАВШЋЛњжЦМАЪ§ОнЭкОђММЪѕИХЪі .................................................. 9

2.1 Ъ§ОнПтАВШЋЛњжЦЕФШѕЕуМАЙЅЛїЪжЖЮ ............................................................ 9

2.1.1 Ъ§ОнПтАВШЋЛњжЦЕФШѕЕу.......................................................................... 9

2.1.2 Ъ§ОнПтГЃгУЙЅЛїЪжЖЮ............................................................................ 10

2.2 Ъ§ОнПтАВШЋЩѓМЦЛњжЦ .................................................................................. 12

2.2.1 ЯрЙиБъзМЖдАВШЋЩѓМЦЕФвЊЧѓ................................................................ 13

2.2.2 OracleЪ§ОнПтАВШЋЩѓМЦЛњжЦ................................................................. 14

2.3 Ъ§ОнЭкОђИХЪі .............................................................................................. 15

2.3.1 Ъ§ОнЭкОђЖЈвх........................................................................................ 15

2.3.2 Ъ§ОнЭкОђЙ§ГЬ........................................................................................ 16

2.3.3Ъ§ОнЭкОђЕФГЃгУЗНЗЈ............................................................................. 16

2.4 БОеТаЁНс ...................................................................................................... 17

ЕкШ§еТ ЩѓМЦЪ§ОнЕФЛёШЁ .................................................................................... 18

3.1 ЩѓМЦЪ§ОндД .................................................................................................. 18

3.2 OracleЩѓМЦЪ§ОнЕФЛёШЁ ............................................................................... 22

3.3 OracleЩѓМЦЪ§ОнЕФЙ§ТЫ ............................................................................... 24

3.4 БОеТаЁНс ...................................................................................................... 26

ЕкЫФеТ гУЛЇе§ГЃааЮЊФЃаЭЕФНЈСЂ .................................................................... 27

4.1 Ъ§ОнЭкОђдкЪ§ОнПтАВШЋЩѓМЦжаЕФгІгУ ...................................................... 27

4.2 ЙиСЊЙцдђЭкОђ .............................................................................................. 28

4.2.1 ЙиСЊЙцдђЕФЖЈвхМАЛљБОИХФю................................................................ 28

4.2.2 AprioriЫуЗЈУшЪі................................................................................. 29

4.2.3 AprioriЫуЗЈдкЩѓМЦЪ§ОнЗжЮіжаЕФгІгУ............................................. 30

4.3 ађСаФЃЪНЭкОђ .............................................................................................. 40

4.3.1 ађСаФЃЪНЭкОђЕФЛљБОИХФюКЭЯрЙиЫуЗЈ................................................ 41

4.3.2 ађСаФЃЪНЭкОђдкЩѓМЦЪ§ОнЗжЮіжаЕФгІгУ.......................................... 47

4.4БОеТаЁНс ....................................................................................................... 59

ЕкЮхеТ OracleЩѓМЦЯЕЭГЕФНЈСЂМАМьВтЦРМл...................................................... 60

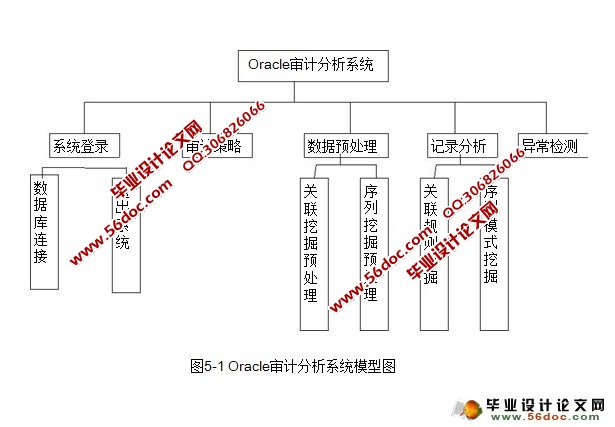

5.1 OracleЩѓМЦЗжЮіЯЕЭГФЃаЭЕФНЈСЂ ............................................................... 60

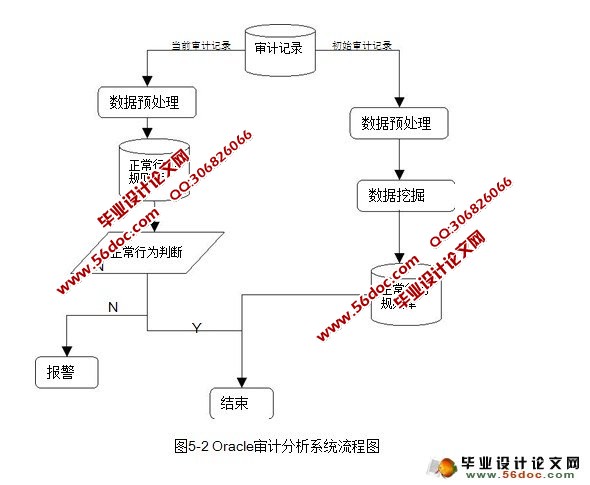

5.2 ЩѓМЦЯЕЭГЙІФмФЃПщЪЕЯж .............................................................................. 61

5.2.1 ЯЕЭГПЊЗЂЛЗОГ........................................................................................ 61

5.2.2 ИїЙІФмФЃПщЕФЪЕЯж................................................................................ 62

5.3 ЯЕЭГЪЕбщМАНсЙћЗжЮі .................................................................................. 72

5.4 БОеТаЁНс ...................................................................................................... 72

ЕкСљеТ змНсгыеЙЭћ............................................................................................... 73

ВЮПМЮФЯз................................................................................................................. 74

ЖСбаЦкМфЗЂБэЕФТлЮФМАПЦбаЧщПі ........................................................................ 78 |